Cyberversicherung für Unternehmen

Individueller Vergleich & unabhängige Beratung

beim Versicherungsmakler in Westfalen:

Dortmund, Münster, Hamm, Bochum, Herne, Gelsenkirchen,

Bottrop, Bielefeld, Paderborn, Recklinghausen, Detmold, Gütersloh,

Coesfeld, Unna, Hagen, Höxter, ...

Cyberversicherungen gehören zu den empfohlen Versicherungen für Unternehmen, da die Gefahren der digitalen Welt inzwischen fast jedes Unternehmen betreffen.

Cyberversicherung in Kürze

- Schutz vor Cyberkriminalität

- Deckt Schäden im Zusammenhang mit Hacker-Angriffen

- Schützt das Unternehmen vor Ansprüchen Dritter und Eigenschäden

Hier geht es direkt zu dem, was Sie interessiert:

Cyber-Versicherung Vergleich

Informationen zur Cyberversicherung

Durch die Digitalisierung und Vernetzung von Geschäftsprozessen sowie vermehrtem Homeoffice nehmen die Risiken für Unternehmen zu. Hackerangriffe und Cyberkriminalität sind für viele Unternehmen leider bereits Alltag geworden. Auch kleine und mittelständische Unternehmen sind immer häufiger betroffen. Sie sind anfällig für Cyber-Attacken, Sabotage und Datenverlust. Die finanziellen Folgen von Cyberkriminalität können schnell existenzbedrohend sein.

Und, egal welche Größe Ihr Unternehmen hat:

Zu Ihrer Pflicht als Geschäftsführer gehört ein Risikomanagement und Cyber-Angriffe sowie Datenschutz sind signifikante Risiken für alle Unternehmen. Dieses Risiko sollte mit einer Cyber-Versicherung ausgelagert werden. Kümmert sich ein Geschäftsführer um diese Art von Risiko nicht, begeht er schnell eine Pflichtverletzung und haftet sogar unter Umständen privat gegenüber dem Unternehmen und den Gesellschaftern.

Damit einem die Risikolage und die mögliche Bedrohung bewusst werden kann helfen Fakten. Das Bundesamt für Sicherheit in der Informationstechnik erstellt hierfür regelmäßige Lageberichte. Im folgenden Bild erhalten Sie eine Übersicht zur Lage (klicken Sie hier, um beim BSI den gesamten Bericht einsehen):

Wahrscheinlichkeit von Cyberangriffen

Durchschnittliche Schadenhöhe eines Cyber-Angriffs

Mittelständische Unternehmen mit Kenntnissen zu Cyber-Schäden im direktem Umfeld

Wir waren einer der ersten Makler überhaupt die sich dem Thema Cyber-Versicherung angenommen haben und die große zukünftige Bdeutung für unsere Gesellschaft, vorallem in Deutschland mit seiner wertvollen KMU-Struktur, erkannt haben. Wir sind daher als erster Makler stolzes Mitglied der Allianz für Cyber-Sicherheit gewesen und freuen uns sehr über die stetig steigende Zahl der Mitglieder.

Informationen zur Cyberversicherung

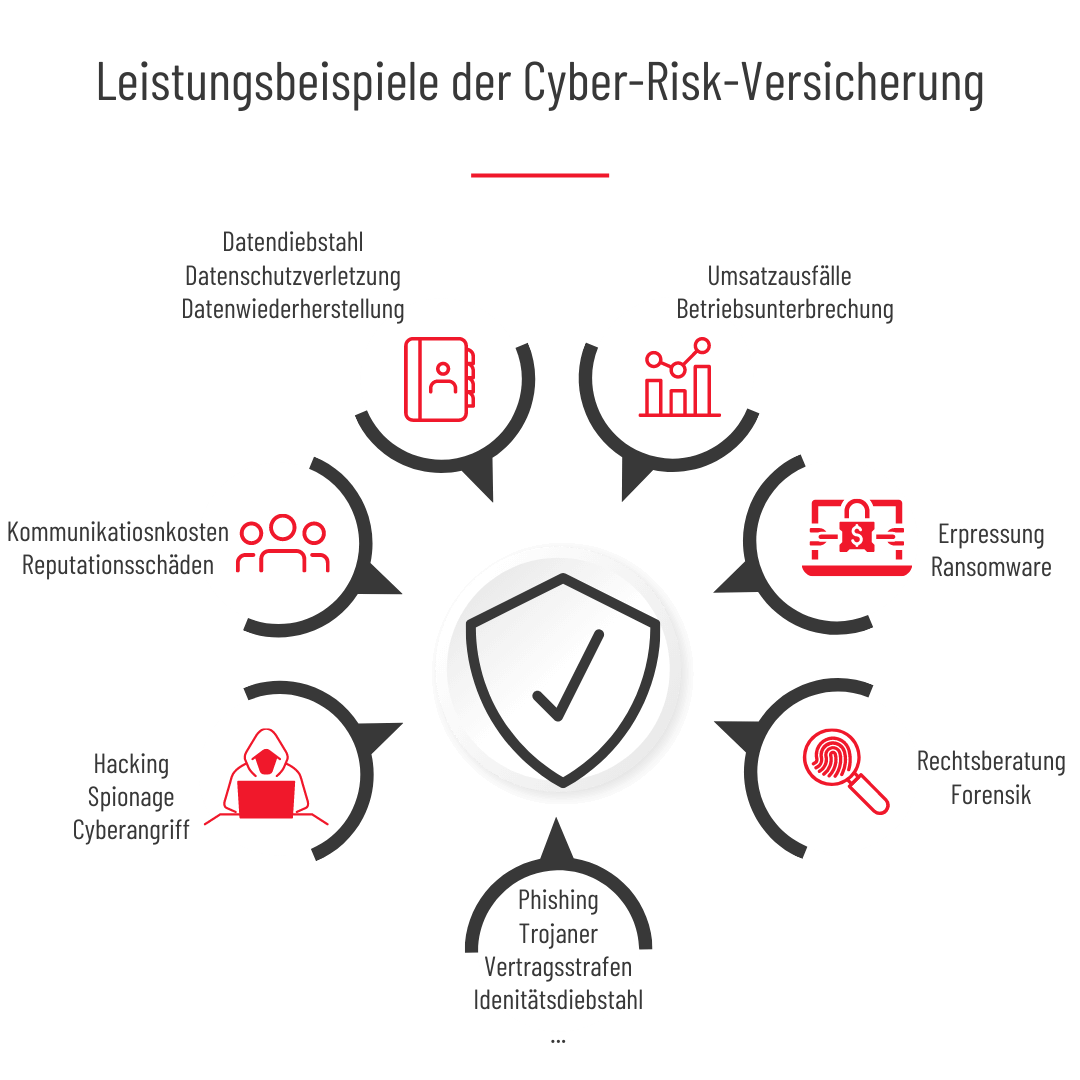

Grundsätzlich wird zwischen Eigen- und Drittschäden in der Cyberversicherung unterschieden.

Eigenschäden in der Cyberversicherung

Benachrichtigungs-kosten

Betriebsunter-brechungskosten

Wiederherstellungs-kosten & Mehrkosten durch IT-Ausfall

Kosten & Entschädigungs-zahlungen bei Erpressung

IT-Forensik

Reputationsschäden

Drittschäden in der Cyberversicherung

Vertragsstrafen und Bußgelder

Verstoß gegen Gesetze und Regularien

Verteidigungs-kosten

Reputations-schäden bei Dritten

Umsatzausfall beim Kunden durch Unterbrechungs-schaden

Ansprüche des Kunden

Third-Party-Recovery

Kreditüberwachung

Assistance-Leistungen in der Cyberversicherung

Awareness-Schulungen

Phishing-Test / Web-Security-Check / Pentest

Soforthilfe

Sie möchten Ihre Cyberversicherung selber bei uns unabhängig vergleichen?

Gerne! Nutzen Sie ganz einfach unseren Vergleich für die Cyberversicherung!

Bei Fragen sind wir natürlich weiterhin gerne für Sie persönlich da.

Jetzt unverbindlich für Ihre kostenfreien

IT-Sicherheit-Tests melden und mit uns den Weg hin zu Ihrer Cyber-Versicherung gehen!

Das sagen unsere Kunden auf Google über uns:

Wir sind in ganz Westfalen für Sie da:

Dortmund, Münster, Hamm, Bochum, Herne, Gelsenkirchen,

Bottrop, Bielefeld, Paderborn, Recklinghausen, Detmold, Gütersloh,

Coesfeld, Unna, Hagen, Höxter u.v.m.

Schadenbeispiele zur Cyberversicherung

Infiziert durch die eigene Bank

Der gehackte Onlineshop

Der falsche Facebook-Freund

Ausgeschlossen in den eigenen vier Wänden

Die Quittung kommt zum Schluss

Der betrogene Handwerker

Ein Virus in der Arztpraxis

Das unsichere Hotel WLAN

Kein Anschluss unter dieser Webseite

Arten von Cyberangriffen

Schadsoftware / Malware

Ransomware

Spam und Phishing-Mails

DDOS-Angriffe

Social Engineering

Advanced Persistent Thereats (APTS)

Backdoor

Botnetze

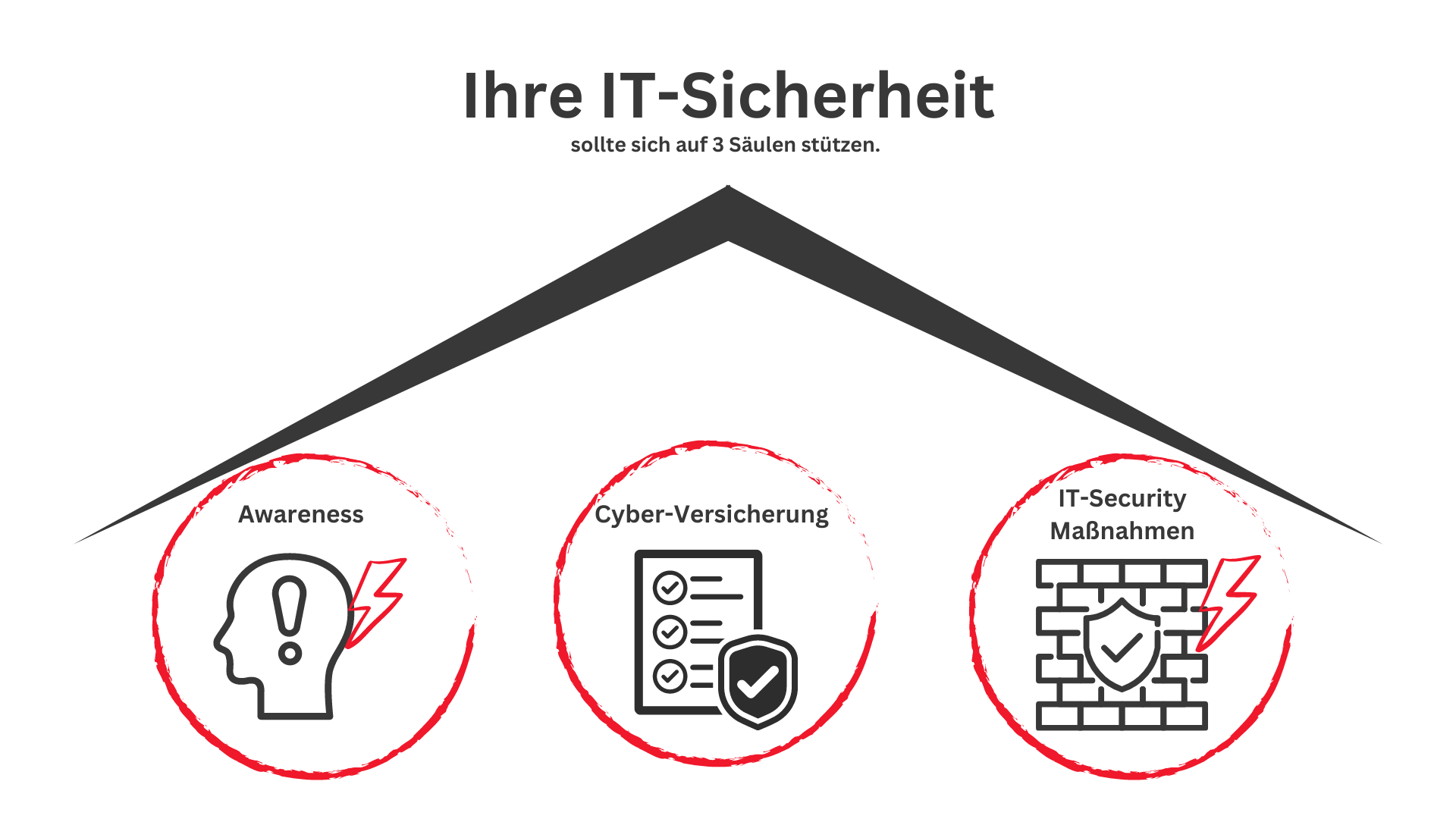

IT-Security / Cyber-Security

Awareness

Maßnahmen

Cyberversicherung

Einige Grundlagen der IT-Sicherheit, die Sie auf jeden Fall beachten sollten

Diese Maßnahmen können relativ kostengünstig von allen Unternehmen, egal welcher Größe oder Branche, umgesetzt werden. Solche Mindestanforderungen werden auch bei einem gewünschten Versicherungsschutz durch eine Cyberversicherung im Rahmen der dort stattfindenden IT-Audits und Test überprüft. Dies gilt dann auch für die gesamte Laufzeit. Ihr Vorteil: Gleichzeitig werden Sie damit in diesem Bereich den Anforderungen zum Risikomanagement als Geschäftsführer gerecht.

Einsatz von Spam-Filtern

Einsatz von Firewalls

Passwortschutz auf Endgeräten

Einsatz von Anti-Virus-Software

Update-/Patch-Management

Überwachung des Zugangs zum Serverraum sowie der externen Zugänge ins Netzwerk

Datenschutz und regelmäßige Datensicherungen (Backups)

Zugriffsschutz auf den mobilen Endgeräten sowie die Suchfunktion aktivieren

Darüber hinaus gibt es selbstverständlich noch viele weitere Maßnahmen, die individuell auf Ihr Unternehmen abgestimmt und durchgeführt werden sollten. Bitte klären Sie diese Fragen mit Ihrem IT-DIenstleister oder kontaktieren Sie hierfür unseren Partner, die ifficient GmbH.

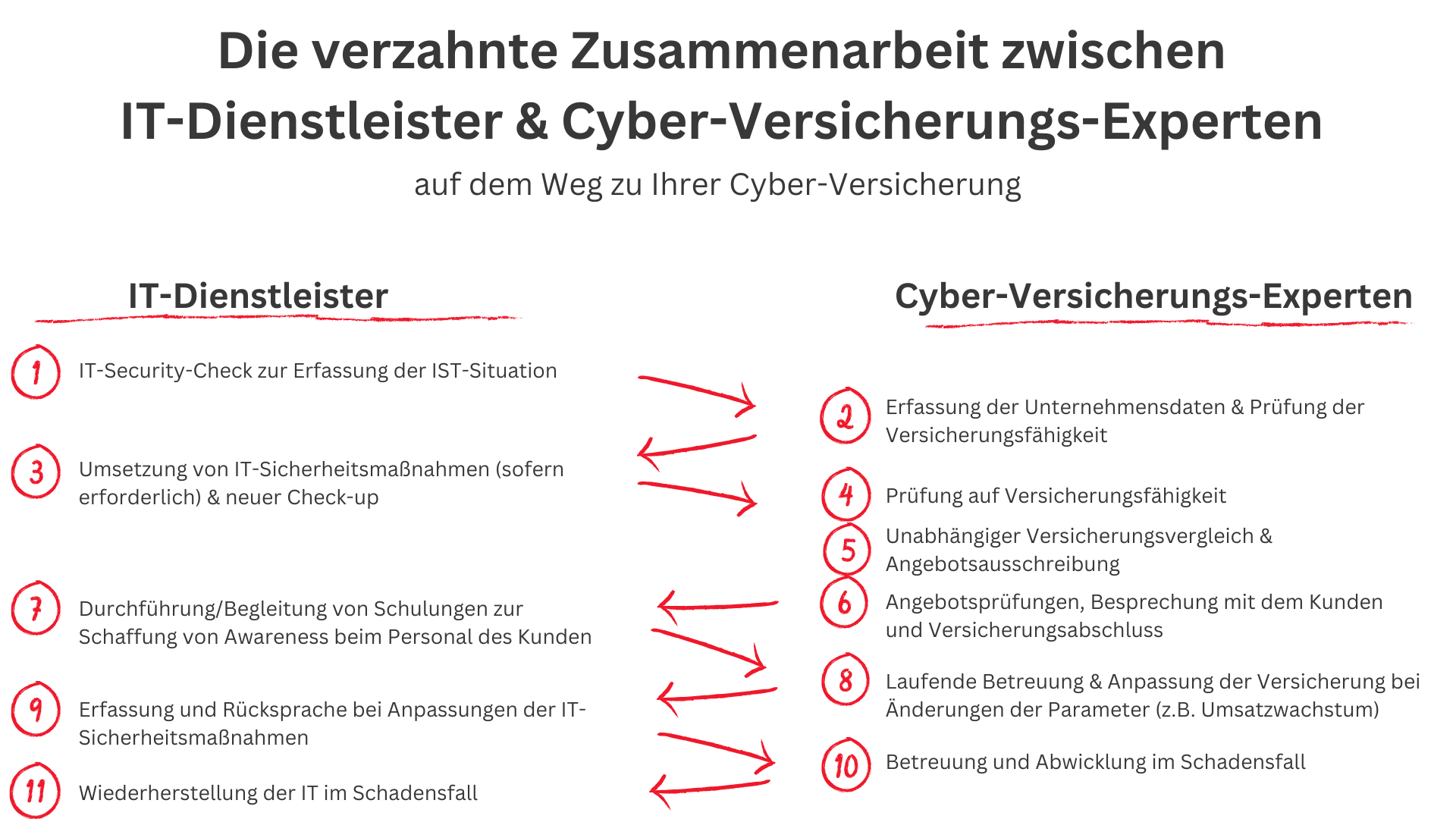

Die Zusammenarbeit mit IT-Dienstleistern für Ihre Cyberversicherung

Unser kooperierender IT-Dienstleister

IT-Dienstleister haben oftmals unterschiedliche Schwerpunkte, Fähigkeiten und Zielgruppen. Wenn Sie für Ihre Cyberversicherung oder auch darüber hinaus einen erfahrenen IT-Dienstleister suchen, der nicht nur einen Fokus auf KMUs hat, sondern darüber hinaus auch noch eine hohe Expertise im Bereich IT-Security besitzt und mit Ihnen das IT-Audit für die Cyberversicherung druchführen kann, melden Sie sich gerne bei unserem Kooperationspartner. Ihr zusätzlicher Vorteil: Wir sind ein bewährtes Team und arbeiten Hand-in-Hand für einen möglichst geringen Aufwand für Sie.